#Piratas? Twitter también sirve para rastrear bucaneros modernos

(CNN) — Las empresas navieras podrían haber encontrado una nueva herramienta para luchar contra la piratería: Resulta que a los piratas les gusta tuitear.

No sólo eso, los piratas asentados en Somalia bloguean y también están en Facebook, según especialistas en seguridad. Y es a través de las redes sociales que las firmas navieras están aumentando su comprensión de cómo operan.

“Somalia es una economía muy sofisticada; tiene uno de los mejores sistemas de comunicación de telefonía móvil en el mundo”, dijo Jessica Lincoln, directora de Inteligencia de Rubicon Resolution, una consultora de riesgo.

Lincoln sigue las actividades de los piratas usando lo que ella describe como herramientas web “normales”. Recopila cualquier dato que individuos y organizaciones como la rama de Al-Qaeda en Somalia, Al-Shabaab, publican en línea acerca de los ataques. La organización insurgente mantiene una cuenta de Twitter donde publica sus actividades. La cuenta de Al-Shabaab en Twitter ha sido parte del debate sobre si las organizaciones terroristas deben tener acceso a Twitter.

Twitter no se hace responsable de la precisión y adecuación de los contenidos de los usuarios en sus términos de servicio.

Otra fuente para Lincoln es el ejército de Kenia, que Lincoln afirma que está involucrado plenamente en los intercambios en línea con Al-Shabaab.

Otras organizaciones, como la Organización Marítima Internacional (OMI), documentan los ataques de los piratas y tuitean acerca de ellos.

Por ejemplo, aunque Al-Shabaab afirme que un ataque se llevó a cabo, Lincoln confirma ese dicho con otras fuentes en línea, como el ejército de Kenia o la OMI.

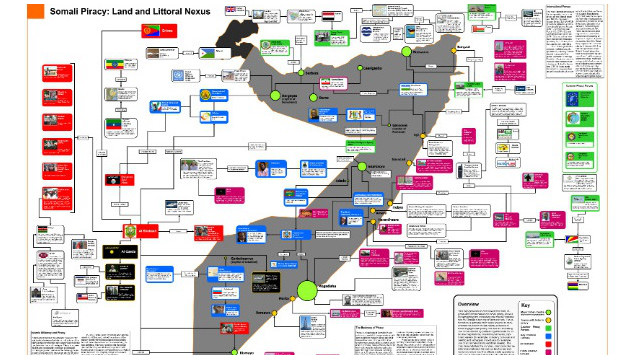

Lincoln ha reunido datos de redes sociales, medios de comunicación tradicionales, académicos, organizaciones gubernamentales y organizaciones no gubernamentales para crear una representación virtual de la red de redes sociales de los piratas en Somalia. Su trabajo —recopilado de fuentes en línea— ha atraído el interés de las firmas navieras y de organismos de inteligencia gubernamentales.

Sin embargo, las mismas debilidades que Lincoln explota pueden favorecer a los delincuentes. Las firmas navieras, al igual que todas las empresas que cotizan en Bolsa, están obligadas a revelar información como el tamaño de sus buques, sus gastos en escoltas armadas y sus rutas habituales.

Los piratas están armados con tecnología cada vez más sofisticada y con amplio acceso en línea para mantenerse al frente en el juego. Como resultado, el enfrentamiento en alta mar entre los piratas y los transportistas comerciales se está convirtiendo en una carrera de tecnología, dicen los expertos en seguridad.

“(Los piratas) están comprendiendo más la industria del transporte marítimo, debido a la World Wide Web y al dinero que obtienen a través de pagos de rescate; se compran computadoras portátiles, consiguen sus iPhones y sus iPads”, dijo Lane Aldred, director del transporte marítimo y servicios de seguridad de Control Risks.

Aldred dijo que los piratas observan los horarios de transporte y las medidas de protección a bordo para elegir objetivos.

En 2011, el costo total de la piratería fue de 7.000 millones de dólares, de acuerdo con un informe elaborado por Oceans Beyond Piracy (OBP), una organización no gubernamental. Aldred considera que esta estimación es conservadora.

Mientras tanto, el mismo informe indica que los rescates representaron 2% de los costos totales. El reenrutamiento de los buques es el mayor costo de la piratería, estimado en 2.400 millones de dólares al año, o alrededor de un tercio del total. Otros costos crecientes de la piratería para los transportistas son las primas de seguros y los equipos de seguridad.

Sin embargo, OBP señala que aunque los ataques exitosos están disminuyendo debido a la mejora de las medidas para contrarrestarlos, los rescates y el tiempo que la embarcación es retenida se han incrementado.

Tiempos más prolongados de secuestros de marineros implican una serie de problemas que los piratas resuelven a través de la especialización: aunque algunos atacan a embarcaciones en altamar, otros proporcionan una serie de servicios en tierra.

“Es como una cadena de suministro... tienes a los atacantes, que son los chicos en las lanchas, que se acercan al buque, abordan la embarcación y obtienen los rehenes; tienes al tipo que se presenta como el negociador; tienes el tipo que maneja el barco y a los rehenes”, dijo Aldred a CNN. “Hay diferentes agentes que aportan su función de especialista”.

A medida que más personas se involucran en estas operaciones, su impacto repercute en las comunidades locales.

Somalia gana en promedio alrededor de 600 dólares al año, de acuerdo con la CIA, por lo que un pago de un rescate de 1 millón de dólares puede ser una bendición para los operadores locales que participan en un aspecto del comercio pirata, según los analistas.

Muchas personas en Somalia son conscientes de lo que está pasando, y hablan de ello en Twitter y otros medios de redes sociales. Sin embargo, los analistas enfrentan los mismos problemas con los que las redes sociales tropiezan en otros lugares.

“En realidad, obtener información verificada desde el interior de Somalia es muy difícil, porque cualquiera puede tuitear, cualquiera puede publicar cualquier cosa”, dijo Lincoln.

Por lo tanto, Twitter es sólo una fuente que es sometida a un proceso de validación antes de aceptar estas piezas de información tan útiles, dijo.

Lincoln tiene tres directrices. “En primer lugar, nos fijamos en la corroboración de los datos”, dijo. El analista trata de comparar los tuits de fuentes reconocidas que informan sobre la piratería como la Organización Marítima Internacional. Si los datos no pueden ser comparados con un informe elaborado por la OMI u otra organización de confianza, ella trata de buscar quién está detrás de ellos.

“Si puedes entender su agenda, puedes entender de dónde vienen al juzgar esa pieza de información”, dijo. Los grupos militantes usan Twitter como propaganda, mientras que otros podrían estar tratando de transmitir un hecho, según la analista.

Y si estos dos pasos fallan, y la información sigue siendo valiosa, Lincoln la incluye en su análisis con una descripción completa de la fuente y las circunstancias, dijo.

Internacional

Internacional

Árabe

Árabe